Die Sicherheit von IoT-Geräten wird mit zunehmender Verbreitung zu einem immer wichtigeren Thema. Viele dieser Geräte sind standardmäßig nicht sicher und verfügen oft nicht über grundlegende Sicherheitsfunktionen wie Authentifizierung und Verschlüsselung. Aus diesem Grund kann die Sicherheit der Geräte und der von ihnen gesammelten Daten durch Angreifer gefährdet sein. Laut einer Umfrage von Keyfactor haben Cyberangriffe 89 % der befragten Unternehmen, die IoT- und vernetzte Produkte einsetzen, durchschnittlich 250.000 US-Dollar gekostet.

Es können verschiedene Maßnahmen ergriffen werden, um die Sicherheit von IoT-Geräten zu erhöhen. Dazu gehören die Sicherstellung, dass Geräte ordnungsgemäß konfiguriert und aktualisiert sind, die Verwendung von Sicherheitsfunktionen wie Authentifizierung und Verschlüsselung sowie die Überwachung der Geräte auf verdächtige Aktivitäten.

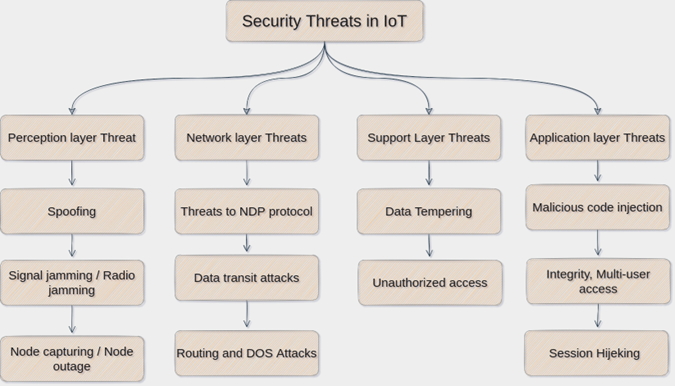

Sicherheitsbedrohungen im Internet der Dinge

Die überwiegende Mehrheit der IoT-Bedrohungen ist alltäglich und mit geringem Risiko verbunden, aber es gibt einige wenige Bedrohungen mit großer Auswirkung, die ernsthafte Schäden verursachen könnten.

Die Möglichkeit, dass Hacker auf sensible Informationen zugreifen, die auf IoT-Geräten gespeichert sind, stellt eine ernsthafte Bedrohung dar. Dazu können persönliche Daten (wie Namen, Adressen und Passwörter), Finanzdaten (wie Bankkontonummern und Kreditkartennummern) oder sogar sensible militärische Informationen (wie Truppenbewegungen und strategische Pläne) gehören.

Eine weitere große Gefahr besteht darin, dass sich betrügerische Geräte in Unternehmensnetzwerke oder Regierungsinstitutionen einschleusen könnten. Diese Geräte könnten dazu verwendet werden, in andere Systeme einzudringen und vertrauliche Informationen zu stehlen.

Schließlich können IoT-Geräte von Hackern ausgenutzt werden, um Cyberangriffe auf andere Systeme zu starten. Dazu gehören beispielsweise der Zugriff auf private Informationen, der Diebstahl von Geld oder Daten oder Angriffe auf kritische Infrastruktursysteme.

IoT-Sicherheitsbedrohungen gibt es in vielfältiger Form, von einfachen Passwortverletzungen bis hin zu komplexeren Angriffen, die Schwachstellen in IoT-Geräten ausnutzen.

Zu den häufig beobachteten IoT-Sicherheitsrisiken gehören:

- Sicherheitsverletzungen im Fahrzeug: Eine aktuelle Studie hat ergeben, dass mehr als 50 % der Autofahrer in den USA dem Risiko eines Hackerangriffs ausgesetzt sind, wobei viele dieser Angriffe stattfinden, ohne dass der Fahrer davon etwas mitbekommt.

- Manipulation von IoT-Geräten: Eine der häufigsten Methoden, IoT-Geräte zu missbrauchen, ist die Manipulation ihrer Firmware, was zu Datenverlust oder -beschädigung führen kann.

- Datendiebstahl: Eine weitere häufige Sicherheitsbedrohung im IoT ist Datendiebstahl, der oft begangen wird, um Zugang zu finanziellen oder persönlichen Informationen zu erhalten.

- Unsichere Internetverbindungen: Fehlende Sicherheitsstandards können IoT-Geräte anfällig für Angriffe machen, darunter auch Hackerangriffe.

- Sicherheitslücken in Open-Source-IoT-Firmware: Viele IoT-Geräte sind mit Open-Source-Firmware ausgestattet, die anfällig für Angriffe sein kann.

IoT-Sicherheitslösungen

Es gibt keine einheitliche Lösung, die alle IoT-Geräte vor allen Arten von Bedrohungen schützen kann. Nachfolgend finden Sie eine Liste von Lösungen, die zum Schutz von IoT-Geräten beitragen können:

- Physische Sicherheit: Physische Sicherheit ist unerlässlich, um unerwünschten Zugriff auf ein Gerät zu verhindern, da IoT-Anwendungen häufig remote betrieben werden. In dieser Situation ist es von Vorteil, langlebige Komponenten und hochentwickelte Hardware zu verwenden, die den Zugriff auf Daten erschweren.

- Schutz vor Fernzugriff: Es ist ein starker Sicherheitsmechanismus für den Fernzugriff erforderlich, der Folgendes ermöglicht: – SIM-Fähigkeit beschränkt auf bestimmte Geräte. – Im Falle einer physischen Sicherheitsverletzung die Möglichkeit, Verbindungen aus der Ferne zu beenden.

- Private Netzwerke: Das Senden und Empfangen von Nachrichten über entfernt eingesetzte Geräte birgt immer ein Sicherheitsrisiko. Diese Nachrichten können abgefangen werden, wenn die Geräte verbunden sind und die Kommunikation über öffentlich zugängliche Netzwerke wie WLAN erfolgt. Bei der Nutzung öffentlicher Netzwerke zur Übertragung sensibler Daten ist besondere Vorsicht geboten. Die Verschlüsselung von Nachrichten ist ein guter erster Schritt. Private Netzwerke garantieren zusätzlich zu den aktuellen Sicherheitsmaßnahmen, dass Daten niemals über das offene Internet übertragen werden.

- Verschlüsselung: Schützen Sie Daten vor unerwünschtem Zugriff, indem Sie sie während der Übertragung und im Ruhezustand verschlüsseln. Dies umfasst die sichere Datenspeicherung auf Geräten und die Verschlüsselung von Kommunikationskanälen.

- Aktualisierungen der Firmware und Patch-Management: Aktualisieren Sie die Firmware regelmäßig und installieren Sie Sicherheitspatches, um Fehler zu beheben und vor Exploits zu schützen. Dazu müssen Verfahren für zeitnahe Patches eingerichtet und die Interoperabilität mit IoT-Geräten gewährleistet werden.

- Blockchain-Techniken: Die Integration der Blockchain-Technologie verbessert die Transparenz und Integrität der IoT-Datenübertragungen. Die Distributed-Ledger-Technologie stärkt das Vertrauen und die Verantwortlichkeit, indem sie die Unveränderlichkeit der Daten garantiert und eine manipulationssichere Aufzeichnung der Geräteinteraktionen bietet.

- Intrusion Detection Systems (IDS): Durch den Einsatz von IDS-Sensoren wird der Netzwerkverkehr auf ungewöhnliche Aktivitäten überwacht und Administratoren werden über mögliche Sicherheitsverletzungen benachrichtigt. IDS-Systeme helfen dabei, Sicherheitsvorfälle schnell zu erkennen und zu mindern, und bieten eine Echtzeit-Erkennung von Bedrohungen.

eInfochips, mit seiner umfassenden Erfahrung in der Entwicklung, Herstellung und Verwaltung sicherer vernetzter Produkte für verschiedene Geräte, stand vor der Herausforderung, sichere, marktreife Lösungen zur Verbesserung der Sicherheit von IP-Kameras zu entwickeln. Dazu gehören Firmware, Datenverschlüsselung und physische Sicherheit. Um diese Herausforderung zu meistern, integrierte eInfochips Bedrohungsmodellierung, sicheres Produktdesign, Softwareanalyse, Penetrationstests und SD-Aspekte in ein umfassendes System zum Management von Sicherheitsanforderungen. Lesen Sie hier mehr über die Fallstudie zur Verbesserung der Sicherheit industrieller IP-Kameras.

Warum eInfochips?

eInfochips bietet End-to-End-Sicherheitslösungen, die den gesamten Informationslebenszyklus schützen, von der Erfassung und Speicherung bis hin zur Übertragung und Zustellung. Durch den Schutz der Daten in jeder Phase helfen diese Lösungen Unternehmen, Datenverstöße zu verhindern und die Informationen ihrer Kunden zu schützen. Für einen umfassenden Schutz bieten sie auchSicherheitstestdienstean, um sicherzustellen, dass robuste Sicherheitsmaßnahmen vorhanden sind.

Einige End-to-End-Sicherheitslösungen umfassen:

- Entwicklung sicherer IoT-Produkte: Wir integrieren verschiedene Ebenen von Sicherheitsmaßnahmen während des gesamten Produktentwicklungszyklus, um die Sicherheit von IoT-Produkten zu gewährleisten. Um Produkte von Grund auf zu schützen, verfolgen wir eine „Secure by Design“-Strategie. Als Teil unseres Sicherheits-Workflows integrieren wir Security by Design sowie Vulnerability Assessment and Penetration Testing (VAPT) in den Lebenszyklus Ihrer Produktentwicklung. Dieser Ansatz hilft Kunden letztendlich dabei, sichere Produkte in der offenen Welt einzusetzen, die zum Schutz vor IoT-Sicherheitsbedrohungen beitragen.

- Datensicherheitslösungen: Diese Lösungen können zum Schutz von Daten beitragen, indem sie diese verschlüsseln und so sichern, dass unbefugter Zugriff verhindert wird.

- Data Loss Prevention (DLP): DLP-Lösungen können dazu beitragen, Datenverluste zu verhindern, indem sie unbefugten Zugriff, unbefugtes Kopieren und unbefugte Übertragung erkennen und blockieren.

- Lösungen für die Datenverwaltung: Diese Lösungen können Unternehmen dabei helfen, ihre Daten sicher zu verwalten, indem sie sicherstellen, dass nur autorisierte Mitarbeiter darauf zugreifen können, dass sie an einem sicheren Ort gespeichert und vor unbefugten Änderungen geschützt sind.

Mit einer strategischen, transformativen und verwalteten Betriebsstrategie hat eInfochips Unternehmen bei der Entwicklung, Bereitstellung und Verwaltung von Sicherheitslösungen auf weltweiter Ebene unterstützt, indem es ihre vernetzten Gerätenetzwerke über Geräte-, Konnektivitäts- und Anwendungsebenen hinweg geschützt hat. Wir bieten Cybersicherheitskompetenz in den Bereichen Bedrohungsmodellierung und VAPT für Geräte, Betriebssysteme/Firmware, Web-/Mobil-Anwendungen, Daten und Cloud-Workloads gemäß den Standards, Vorschriften und Richtlinien der Sicherheitsbranche wie OWASP, MITRE, ENISA, NIST und IoT Security Foundation.

Neue Trends bei Sicherheitsbedrohungen im Bereich IoT

Das Internet der Dinge (IoT) hat bemerkenswerte Innovationen hervorgebracht und Geräte und Systeme auf eine Weise miteinander verbunden, die früher unvorstellbar war. Diese Vernetzung bringt jedoch auch neue und sich ständig weiterentwickelnde Sicherheitsbedrohungen mit sich. Um im Kampf um die IoT-Sicherheit die Oberhand zu behalten, ist es entscheidend, die neuesten Trends bei IoT-Sicherheitsbedrohungen zu verstehen.

1. Ransomware, die auf IoT-Geräte abzielt

Trend:Ransomware-Angriffe zielen zunehmend auf IoT-Geräte ab, verschlüsseln deren Firmware und verlangen Lösegeld für Entschlüsselungscodes.

Auswirkungen:Ein erfolgreicher Angriff kann kritische IoT-Systeme wie industrielle Steuerungen oder medizinische Geräte stören.

Abhilfemaßnahmen:Aktualisieren Sie regelmäßig die Firmware, implementieren Sie eine starke Authentifizierung und richten Sie Backup-Systeme ein, um Schäden durch Ransomware-Angriffe zu minimieren.

2. Ransomware, die auf IoT-Geräte abzielt

Trend:Ransomware-Angriffe zielen zunehmend auf IoT-Geräte ab, verschlüsseln deren Firmware und verlangen Lösegeld für Entschlüsselungscodes.

Auswirkungen:Ein erfolgreicher Angriff kann kritische IoT-Systeme wie industrielle Steuerungen oder medizinische Geräte stören.

Abhilfemaßnahmen:Aktualisieren Sie regelmäßig die Firmware, implementieren Sie eine starke Authentifizierung und richten Sie Backup-Systeme ein, um Schäden durch Ransomware-Angriffe zu minimieren.

3. KI-gestützte Angriffe

Trend:Angreifer nutzen künstliche Intelligenz (KI) und maschinelles Lernen (ML), um Schwachstellen zu finden und ausgefeiltere Angriffsstrategien zu entwickeln.

Auswirkungen:KI-gesteuerte Angriffe können sich schnell anpassen und weiterentwickeln, wodurch sie schwieriger zu erkennen und abzuwehren sind.

Abhilfe:Integrieren Sie KI und ML in Ihre Sicherheitsstrategie, um sich entwickelnde Bedrohungen proaktiv zu erkennen und darauf zu reagieren.

4. Angriffe auf die Lieferkette

Trend:Angriffe auf die Lieferkette, um IoT-Geräte zu kompromittieren.

Auswirkung:Kompromittierte Geräte können Hintertüren oder Malware enthalten, was ein erhebliches Risiko für die Benutzer darstellt.

Abhilfemaßnahmen:Einrichtung eines robusten Rahmens für die Sicherheit der Lieferkette, gründliche Überprüfung der Lieferanten und Durchführung von Integritätsprüfungen der Geräte.

5. Schwachstellen von 5G

Trend:Die Einführung von 5G-Netzen schafft neue Angriffsflächen, da immer mehr Geräte mit hoher Geschwindigkeit und geringer Latenz verbunden sind.

Auswirkungen:Eine schnellere Konnektivität kann zu einer schnelleren Ausnutzung von IoT-Sicherheitslücken und schwerwiegenderen Datenverstößen führen.

Abhilfemaßnahmen:Implementieren Sie spezifische Sicherheitsmaßnahmen für 5G-Netzwerke, wie z. B. Network Slicing und sichere Authentifizierung.

6. Herausforderungen im Bereich Gesetzgebung und Compliance

Trend:Regierungen und Aufsichtsbehörden führen zunehmend Sicherheitsanforderungen und Vorschriften für das Internet der Dinge ein.

Auswirkung:Die Nichteinhaltung kann rechtliche Konsequenzen nach sich ziehen.

Abhilfemaßnahme:Informieren Sie sich über die IoT-Sicherheitsvorschriften in Ihrer Region und stellen Sie sicher, dass Ihre IoT-Systeme diesen Standards entsprechen.

7. Waffenisierung von IoT-Geräten

Trend:Cyberkriminelle nutzen IoT-Geräte wie Kameras und Router als Botnets, um Angriffe zu starten.

Auswirkungen:Groß angelegte Angriffe können Netzwerke überlasten und zu Ausfallzeiten und Dienstunterbrechungen führen.

Abhilfe:Setzen Sie Netzwerkverkehrsanalysen, Intrusion-Detection-Systeme und Zugriffskontrollen ein, um bösartigen Datenverkehr zu identifizieren und zu blockieren.

8. Schwachstellen im Ökosystem der IoT-Geräte

Trend:IoT-Geräte basieren häufig auf einem komplexen Ökosystem aus Komponenten und Drittanbieterdiensten, wodurch potenzielle Schwachstellen entstehen können.

Auswirkungen:Schwachstellen in jedem Teil des Ökosystems.

Abhilfemaßnahmen:Aktualisieren Sie regelmäßig alle Komponenten, führen Sie Sicherheitsbewertungen durch und stellen Sie sicher, dass Dienste von Drittanbietern den bewährten Sicherheitsverfahren entsprechen.

9. Bedrohungen durch Quantencomputer

Trend:Quantencomputer drohen, aktuelle Verschlüsselungsalgorithmen zu knacken und damit möglicherweise Daten von IoT-Geräten offenzulegen.

Auswirkungen: Sensible Daten könnten gefährdet sein, wenn Quantencomputer in der Lage sind, Verschlüsselungen zu knacken.

Abhilfemaßnahmen:Informieren Sie sich über quantenresistente Verschlüsselungsalgorithmen und seien Sie bereit, bei Bedarf auf diese umzusteigen.

10. Bewusstsein für IoT-Sicherheit

Trend:Mit zunehmender Verbreitung des IoT wird das Sicherheitsbewusstsein bei Nutzern und Unternehmen immer wichtiger.

Auswirkung:Mangelndes Bewusstsein kann zu unzureichenden Sicherheitsvorkehrungen führen.

Abhilfe:Investieren Sie in Schulungen und Weiterbildungen zum Thema IoT-Sicherheit für Benutzer und IT-Mitarbeiter.

Schlussfolgerung

Die IoT-Sicherheitslandschaft entwickelt sich ständig weiter. In einem solchen Szenario ist es von größter Bedeutung, neuen Bedrohungen immer einen Schritt voraus zu sein. Unternehmen und Einzelpersonen müssen wachsam bleiben, fortschrittliche Sicherheitsmaßnahmen ergreifen und sich an die sich ständig verändernde Bedrohungslandschaft anpassen, um die Sicherheit und Integrität ihrer IoT-Lösungs- und Dienstleistungsökosysteme zu gewährleisten. Mit dem Fortschritt der IoT-Technologie müssen auch unsere Abwehrmaßnahmen gegen sich weiterentwickelnde Sicherheitsbedrohungen weiterentwickelt werden.