Avec la convergence croissante des technologies de l'information et des technologies de l'information, les systèmes industriels sont de plus en plus connectés et de plus en plus vulnérables. Ils sont confrontés à des risques tels que l'accès non autorisé, les ransomwares et les attaques de la chaîne d'approvisionnement. Pour faire face à ces menaces, la série de normes CEI 62443 fournit un cadre complet pour sécuriser les systèmes d'automatisation et de contrôle industriels (IACS), y compris les automates programmables, les systèmes SCADA et les appareils IoT industriels.

La norme IEC 62443, norme mondiale pour la cybersécurité industrielle, offre un cadre structuré pour sécuriser les systèmes d'automatisation et de contrôle industriels (IACS) tout au long de leur cycle de vie. Elle promeut des niveaux de sécurité basés sur le risque, des stratégies de défense en profondeur et une définition claire des rôles des parties prenantes.

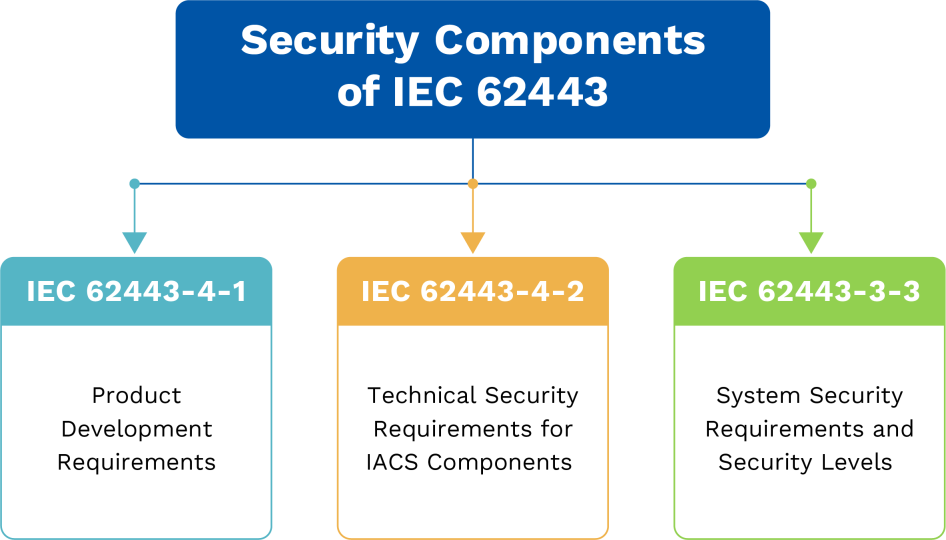

Chez eInfochips, nous offrons des services complets de cybersécurité industrielle alignés sur les normes IEC 62443-4-1, IEC 62443-4-2, et IEC 62443-3-3. Nos offres comprennent l'évaluation des risques au niveau du système et la cartographie des capacités de sécurité (IEC 62443-3-3), le soutien au cycle de vie du développement de produits sécurisés (IEC 62443-4-1), et le renforcement de la sécurité au niveau des systèmes embarqués et des composants (IEC 62443-4-2). Que vous mettiez à niveau des systèmes existants ou que vous développiez des solutions industrielles sécurisées dès la conception, nous vous aidons à garantir la sécurité, la conformité et la résilience de vos produits.

Un seul point de propriété

Fournisseur de cybersécurité de bout en bout, de l'Edge au Cloud.

Partenariats de niveau avancé

Qualcomm, Nvidia et NXP se concentrent sur la cybersécurité en périphérie des bâtiments

Compétences de base et

DNA

dans la mise en place de systèmes OT et de la posture de cybersécurité correspondante

CoE de la cybersécurité

Un guichet unique comprenant la gestion des infrastructures, des ressources et des programmes

avec un accent sur les résultats de l'entreprise.

Laboratoire de cybersécurité

avec une infrastructure dédiée à la VAPT

Cadres d'évaluation

Cadre général d'évaluation de la sécurité, cadres détaillés d'évaluation de la conformité pour CRA, RED 3, IEC 62443, ISO 21434, etc.

Prenez rendez-vous pour une consultation de 30 minutes avec nos experts en solutions automobiles

Prenez rendez-vous pour une consultation de 30 minutes avec notre expert en solutions de gestion de batteries

Prenez rendez-vous pour une consultation de 30 minutes avec nos expertsen solutions industrielles et énergétiques

Prenez rendez-vous pour une consultation de 30 minutes avec nos experts