Imaginez qu'un beau jour, en entrant dans votre voiture, vous voyez apparaître sur le tableau de bord un message vous demandant de payer une forte rançon pour récupérer les commandes de votre voiture. Les attaques traditionnelles se limitaient à voler la voiture en brisant la vitre. Mais avec les innovations technologiques, les attaques d'un nouvel âge sont plus dangereuses, comme le détournement des systèmes de la voiture et l'affichage de données télémétriques erronées sur le tableau de bord, la prise de contrôle de la direction, le freinage au mauvais moment et l'arrêt du moteur.

Le rapport d'Upstream Security indique que les attaques de cybersécurité dans le secteur automobile ont doublé en 2019 par rapport à 2018 et ont augmenté de 605 % depuis 2016. Dans ce contexte, les Nations Unies ont annoncé des réglementations pour les pays de la CEE-ONU sur la cybersécurité automobile afin d'établir des exigences claires en matière de performance et d'audit d'ici janvier- 2021. Les constructeurs automobiles doivent donc investir dans la sécurité de l'écosystème des voitures connectées. Selon une étude de McKinsey & Company, le marché de la cybersécurité automobile fera l'objet d'investissements massifs, qui atteindront 9,7 milliards de dollars en 2030, contre 4,9 milliards de dollars en 2020.

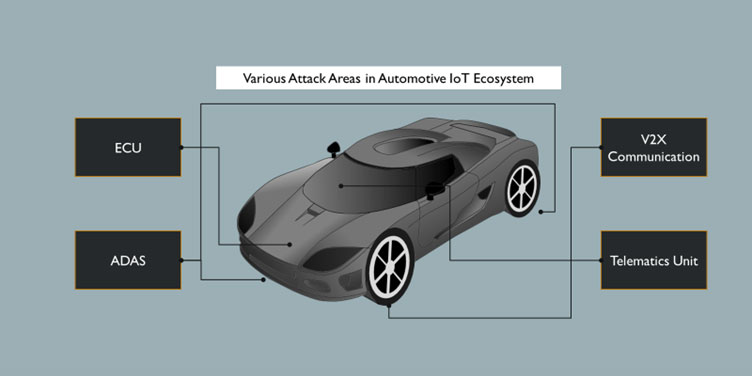

Le spectre IoT des voitures connectées comprend de nombreux composants tels que l'unité de contrôle électronique (ECU), les systèmes avancés d'aide à la conduite (ADAS) et les systèmes de communication V2X. Examinons les différents schémas d'attaque et les remèdes contre chacun de ces composants.

Unité de contrôle électronique (ECU)

Les voitures de luxe d'aujourd'hui ont jusqu'à 150 calculateurs avec 100 millions de lignes de code et les chercheurs affirment que d'ici 2030, les voitures auront typiquement 300 millions de lignes de code. Cela montre la complexité des calculateurs automobiles et la nécessité de les sécuriser, car ils créent de nombreuses opportunités pour les pirates informatiques.

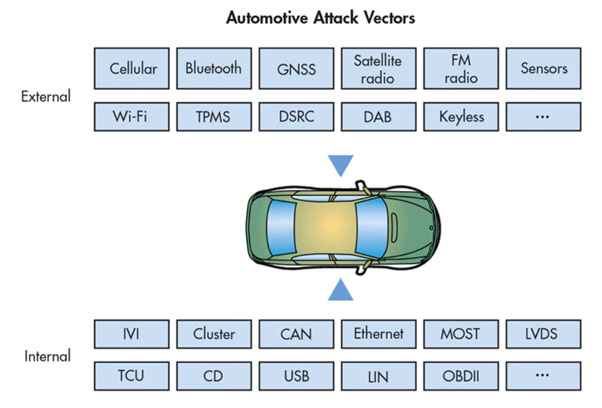

Ces calculateurs pour la télémétrie du moteur, le freinage, le régulateur de vitesse adaptatif, l'aide au stationnement, etc. sont connectés avec ou sans fil pour communiquer entre eux. Elles communiquent avec les réseaux CANbus, MOST ou FlexRay. Les modèles de menace pour l'automobile sont basés sur des attaques réelles et théoriques. Les attaques réelles sont associées aux attributs physiques d'une voiture (direction, freinage, stationnement, etc.) qui compromettent la sécurité des passagers, tandis que les attaques théoriques sont associées au piratage des données GPS, des signaux radio et des systèmes multimédias qui compromettent la vie privée des patients.

Les chercheurs ont démontré diverses vulnérabilités en envoyant des commandes à distance au CANbus d'une voiture et en prenant le contrôle des systèmes d'infodivertissement (microphones, haut-parleurs, GPS, etc.) et télématiques (carburant, moteur, pneus, etc.).

De nombreuses mesures de sécurité matérielles et logicielles doivent être mises en œuvre par l'équipementier de l'ECU dans l'environnement de fabrication. Les MCU 32 bits AURIXTM d'Infineon dotés de modules de sécurité matériels intégrés aident les architectes à sécuriser les opérations de démarrage et le stockage des clés cryptographiques pour les communications cryptées et les mises à jour OTA sécurisées. En outre, CANbus est un réseau de diffusion et une cible facile pour les pirates qui peuvent écouter les messages du réseau et effectuer des attaques DoS, sniffing et spoofing sur le réseau. En utilisant AURIXTM HSM, ces messages CAN sont cryptés et les réseaux embarqués sont sécurisés. D'autres mécanismes sont la gestion des certificats et la racine de confiance matérielle basée sur l'infrastructure à clé publique (PKI) pour sécuriser l'ECU. Les équipementiers doivent créer plusieurs sous-réseaux d'ECU et restreindre l'accès à distance des ECU critiques.

Système avancé d'aide à la conduite (ADAS)

Les systèmes d'aide à la conduite exposent une grande surface d'attaque, car il s'agit du composant le plus important de l'écosystème des voitures connectées. Il a un impact direct sur la sécurité des passagers et les faiblesses en matière de cybersécurité des systèmes d'aide à la conduite conduisent à des blessures mortelles ou à la mort du passager.

Les systèmes d'aide à la conduite (ADAS) et les voitures autonomes sont équipés de divers capteurs tels que radar, LiDAR, ultrasons et caméra, qui fusionnent la représentation précise à 360 degrés de l'environnement de la voiture. Les algorithmes d'analyse d'images de caméras, de fusion de capteurs et de traitement vidéo basés sur des réseaux neuronaux ou des systèmes d'apprentissage profond sont vulnérables aux cyberattaques.

Diverses vulnérabilités des systèmes d'aide à la conduite ont été mises en évidence dans plusieurs types de recherche. L'Institut Max-Planck pour les systèmes intelligents et l'Université de Tübingen ont démontré que de petits changements dans l'environnement, comme une petite peinture sur un mur ou des autocollants, pouvaient entraîner un dysfonctionnement de l'algorithme d'analyse d'image du véhicule autonome. L'algorithme d'analyse d'image est vulnérable et confond l'objet réel et la représentation de l'objet. D'autres chercheurs ont démontré les vulnérabilités des caméras ADAS en manipulant les panneaux de signalisation, les marquages routiers et les panneaux de limitation de vitesse.

Afin d'atténuer les menaces qui pèsent sur les ADAS, il convient de sécuriser les algorithmes de fusion de capteurs et d'analyse d'images en procédant périodiquement à une analyse des menaces et à une évaluation des risques sur les actifs vulnérables. Les canaux de communication RF interconnectés utilisés dans le réseau ADAS nécessitent une séparation logique. L'évaluation des vulnérabilités et les tests de pénétration (VAPT) de tous les modules ADAS sont nécessaires pour identifier et remédier aux diverses menaces qui pèsent sur l'écosystème des voitures connectées.

Communication V2X

La communication V2X consiste en une communication de véhicule à tout, qui comprend la communication de véhicule à véhicule (V2V) et de véhicule à infrastructure (V2I). La communication V2V est le partage de données de capteurs entre les voitures pour la distance entre les voitures, la distance de collision, etc. La communication V2I est l'échange de données entre les unités routières pour la gestion du trafic et les informations d'urgence destinées aux conducteurs.

La communication V2X est un élément essentiel de l'écosystème de la voiture connectée et sa compromission peut entraîner des accidents de la route mortels. L'infrastructure V2X consiste en une interface externe équipée de diverses technologies sans fil telles que Bluetooth, BLE, ZigBee, Wi-Fi, LTE, 5G, etc. Les pirates informatiques peuvent facilement cibler ces canaux de communication et manipuler les données affichées aux conducteurs avec des mises à jour erronées du trafic et des distances inexactes de la prochaine voiture. Ils envoient également des données inexactes aux réseaux V2I et V2V, ce qui provoque des collisions.

La communication V2X nécessite une messagerie sécurisée entre les différents éléments V2X. La communication doit être cryptée et sécurisée par des certificats de clé publique à l'aide de messages signés. Cela permet d'authentifier l'identité de l'expéditeur et de n'autoriser la communication qu'après authentification. Pour sécuriser la communication sans fil, ces messages signés doivent être modifiés régulièrement et avoir une période de validité plus courte.

Réflexions finales

Une étude de l'Institut Ponemon réalisée en 2019 par des professionnels de la sécurité a révélé que 30 % des entreprises actuelles ne disposent pas d'un programme ou d'équipes internes de cybersécurité des produits. Avec l'innovation dans l'industrie des voitures autonomes et les réglementations gouvernementales en matière d'audits de sécurité et d'exigence de cadres, la sécurité de l'écosystème des voitures connectées est essentielle.

Grâce à nos services de sécurité IoT qui couvrent l'appareil, l'OS/firmware, l'application et les réseaux de communication, nous aidons les constructeurs automobiles à développer un écosystème robuste de voitures connectées. Nos services de sécurité couvrent la modélisation des menaces, la VAPT, la conception, la mise en œuvre et l'amélioration des programmes de sécurité. Notre expertise automobile dans les domaines de l'ADAS, de la télématique, des véhicules connectés (V2X), de l'infotainment et des clusters aide les équipementiers mondiaux à introduire des solutions de nouvelle génération. Nous possédons une solide expérience dans l'ingénierie des produits automobiles, le développement de calculateurs conformes à AUTOSAR et la conception d'interfaces homme-machine avec une sécurité fonctionnelle conforme à la norme ISO26262.

Contactez notre expert dès aujourd'hui pour en savoir plus sur nos services automobiles.