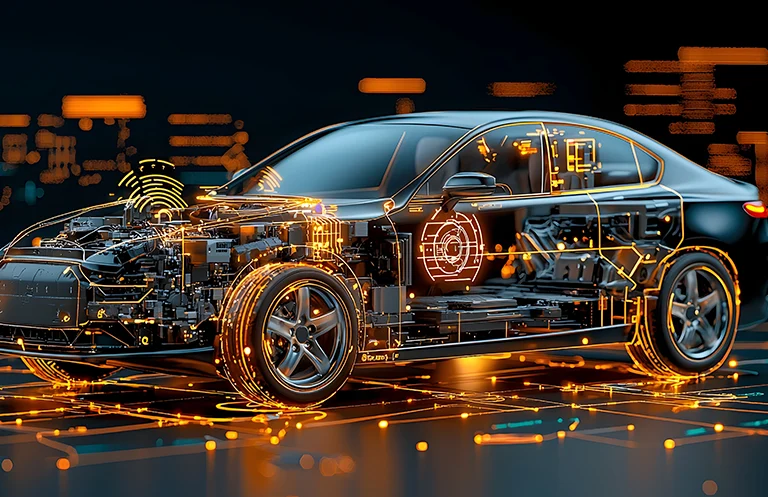

Principaux défis et considérations en matière de conception des systèmes de gestion des batteries à haute tension

Le système de gestion de la batterie (BMS) sert d'intelligence centrale.

Le système de gestion de la batterie (BMS) sert d'intelligence centrale.

MySQL a été largement utilisé sur les différentes plateformes pour

Résumé : Au cours des dernières années, l'industrie automobile a connu une évolution considérable.

Résumé Le client est un fabricant de premier plan basé aux États-Unis.

Les attaques liées à la cybersécurité automobile sont en augmentation. Selon les

Introduction Dans un monde de plus en plus numérique, les relations personnelles et professionnelles sont de plus en plus difficiles.

Résumé L'une des principales sociétés du Fortune 500, spécialisée dans l'automatisation de la production et de la distribution d'électricité.

Introduction Alors que les systèmes énergétiques sont de plus en plus connectés et pilotés par des logiciels, la cybercriminalité est de plus en plus présente.

Résumé Le client est un concepteur de semi-conducteurs de premier plan.

Résumé La croissance à très grande échelle du nombre d'appareils connectés à l'Internet est une réalité.

eInfochips, une société d'Arrow Electronics, est un fournisseur de premier plan de services de transformation numérique et d'ingénierie de produits. eInfochips accélère la mise sur le marché pour ses clients grâce à son expertise dans les domaines de l'IoT, de l'IA/ML, de la sécurité, des capteurs, du silicium, du sans fil, du cloud et de l'énergie. eInfochips a été reconnu comme un leader dans les services de R&D en ingénierie par de nombreux analystes et organismes industriels de premier plan, notamment Gartner, Zinnov, ISG, IDC, NASSCOM et d'autres encore.

Siège social

- USA, San Jose

- INDE, Ahmedabad

Écrivez-nous : marketing@eInfochips.com

©2025 eInfochips (une société Arrow), tous droits réservés. | Pour en savoir plus sur la politique de confidentialité et la politique en matière de cookies d'Arrow, cliquez ici.

Planifier une consultation de 30 minutes avec nos experts en solutions automobiles

Planifiez une consultation de 30 minutes avec notre expert en solutions de gestion des batteries.

Planifier une consultation de 30 minutes avec nos experts en solutions industrielles et énergétiques

Planifier une consultation de 30 minutes avec nos experts